Það eru nokkrir gagnlegir opinn uppspretta valkostir til viðbótar við innbyggðu öryggislausnirnar sem skýjafyrirtæki bjóða upp á.

Hér er dæmi um átta framúrskarandi opinn uppspretta skýjaöryggistækni.

AWS, Microsoft og Google eru aðeins nokkur skýjafyrirtæki sem bjóða upp á margs konar innbyggða öryggiseiginleika. Þrátt fyrir að þessi tækni sé án efa gagnleg, getur hún ekki fullnægt þörfum allra. IT teymi uppgötva oft eyður í getu sinni til að búa til og viðhalda vinnuálagi á öruggan hátt á öllum þessum kerfum eftir því sem skýjaþróun heldur áfram. Að lokum er það undir notandanum komið að loka þessum eyðum. Opinn uppspretta skýjaöryggistækni er gagnleg í aðstæðum sem þessum.

Víða notuð opinn uppspretta skýjaöryggistækni er oft búin til af stofnunum eins og Netflix, Capital One og Lyft sem hafa umtalsverð upplýsingatækniteymi með umtalsverða skýjaþekkingu. Teymi hefja þessi verkefni til að leysa ákveðnar kröfur sem ekki eru uppfyllt af þeim tólum og þjónustu sem þegar eru til staðar og þau opna slíkan hugbúnað í von um að hann nýtist öðrum fyrirtækjum líka. Þó að það sé ekki allt innifalið, þá er þessi listi yfir vinsælustu opna skýjaöryggislausnirnar á GitHub frábær staður til að byrja. Mörg þeirra eru samhæf við aðrar skýjastillingar á meðan aðrar eru sérstaklega smíðaðar til að virka með AWS, vinsælasta almenningsskýinu. Horfðu á þessa öryggistækni fyrir viðbrögð við atvikum, fyrirbyggjandi prófanir og sýnileika.

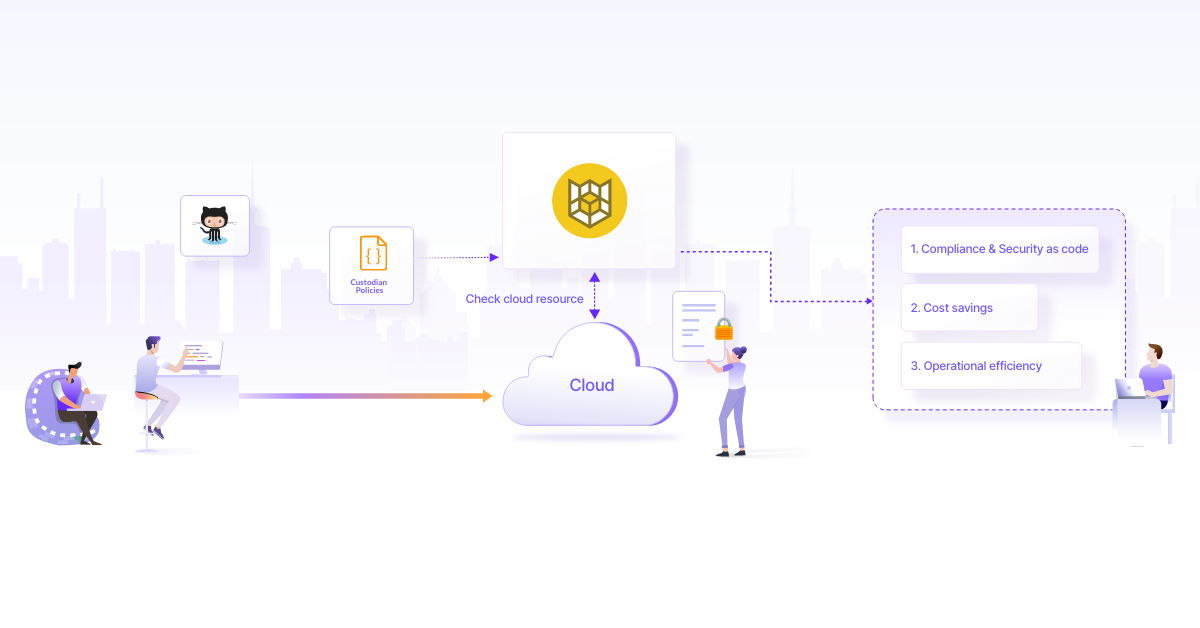

Skýjavörður

Stjórnun AWS, Microsoft Azure og Google Cloud Platform (GCP) umhverfi er unnin með hjálp Cloud Custodian, ríkisfangslausrar regluvél. Með samstæðu skýrslugerð og greiningu sameinar það nokkrar af reglunum sem fyrirtæki nota í einn vettvang. Þú getur sett reglur með því að nota Cloud Custodian sem bera umhverfið saman við öryggis- og samræmiskröfur sem og viðmið fyrir hagræðingu kostnaðar. Tegund og hópur auðlinda sem á að athuga, svo og aðgerðir sem grípa skal til á þessum auðlindum, eru tilgreindar í Cloud Custodian stefnum, sem eru skilgreindar í YAML. Þú gætir, til dæmis, komið á stefnu sem gerir fötu dulkóðun aðgengileg fyrir alla Amazon S3 fötu. Til að leysa reglur sjálfkrafa geturðu samþætt Cloud Custodian við netþjónalausan keyrslutíma og innbyggða skýjaþjónustu. Upphaflega búið til og gert aðgengilegt sem ókeypis uppspretta af

Kortagerð

Aðalteikningin hér eru innviðakortin sem eru gerð með kortagerð. Þetta sjálfvirka grafatól veitir sjónræna framsetningu á tengingum milli skýjainnviðahluta þinna. Þetta getur aukið heildaröryggissýnileika liðsins. Notaðu þetta tól til að búa til eignaskýrslur, bera kennsl á hugsanlega árásarvektora og finna tækifæri til að bæta öryggi. Verkfræðingar hjá Lyft bjuggu til kortagerð, sem notar Neo4j gagnagrunn. Það styður margs konar AWS, G Suite og Google Cloud Platform þjónustu.

Diffy

Mjög vinsælt tól til triage tól fyrir stafræna réttarfræði og atviksviðbrögð er kallað Diffy (DFIR). Ábyrgð DFIR teymis þíns er að leita í eignum þínum að sönnunargögnum sem boðflennan skildi eftir sig eftir að umhverfið þitt hefur þegar verið ráðist á eða brotist inn. Þetta gæti krafist vandaðrar handavinnu. Mismunavél sem Diffy býður upp á sýnir afbrigðileg tilvik, sýndarvélar og aðra auðlindavirkni. Til að hjálpa DFIR teyminu að finna staðsetningar árásarmanna mun Diffy upplýsa þá um hvaða auðlindir eru að virka undarlega. Diffy er enn á fyrstu stigum þróunar og styður nú aðeins Linux tilvik á AWS, hins vegar gæti viðbótaarkitektúr þess virkjað önnur ský. Öryggisgreindar- og viðbragðsteymi Netflix fann upp Diffy, sem er skrifað í Python.

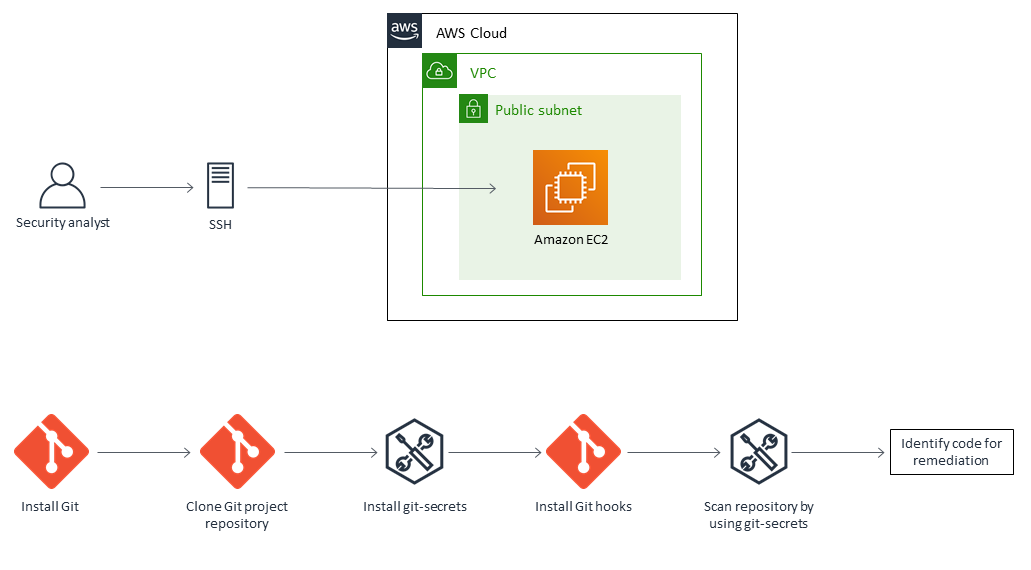

Git-leyndarmál

Þetta þróunaröryggisverkfæri sem kallast Git-secrets bannar þér að geyma leyndarmál sem og önnur viðkvæm gögn í Git geymslunni þinni. Öllum skuldbindingum eða skuldbindingum sem passa við eitt af fyrirfram skilgreindum, forboðnu tjáningarmynstri þínum er hafnað eftir að hafa verið skannað. Git-leyndarmál var búið til með AWS í huga. Það var þróað af AWS Labs, sem ber enn ábyrgð á viðhaldi verkefna.

OSSEC

OSSEC er öryggisvettvangur sem samþættir log eftirlit, öryggi upplýsingar og viðburðastjórnun og innbrotsgreining sem byggir á hýsingaraðila. Þú getur notað þetta á skýjatengdum VMs jafnvel þó að það hafi upphaflega verið hannað fyrir vernd á staðnum. Aðlögunarhæfni pallsins er einn af kostum hans. Umhverfi á AWS, Azure og GCP kunna að nota það. Að auki styður það margs konar stýrikerfi, þar á meðal Windows, Linux, Mac OS X og Solaris. Auk umboðs- og umboðslausrar eftirlits býður OSSEC upp á miðlægan stjórnunarþjón til að halda utan um reglur á nokkrum kerfum. Áberandi eiginleikar OSSEC eru meðal annars: Allar skrár- eða möppubreytingar á kerfinu þínu verða greindar með eftirliti með heiðarleika skráa, sem mun láta þig vita. Logvöktun safnar saman, skoðar og tilkynnir þér um óvenjulega hegðun úr öllum annálum kerfisins.

Rootkit uppgötvun, sem lætur þig vita ef kerfið þitt tekur breytingum eins og rótarsett. Þegar tiltekin afskipti uppgötvast getur OSSEC brugðist virkan við og brugðist strax. OSSEC Foundation hefur umsjón með viðhaldi OSSEC.

GoPhish

fyrir fiska Hermiprófun, Gophish er opinn hugbúnaður sem gerir kleift að senda tölvupóst, fylgjast með þeim og ákvarða hversu margir viðtakendur smelltu á hlekki í falspóstinum þínum. Og þú getur flett upp allri tölfræði þeirra. Það gefur rauðu teymi fjölda árásaraðferða, þar á meðal venjulegur tölvupóstur, tölvupóstur með viðhengjum og jafnvel RubberDuckies til að prófa líkamlegt og stafrænt öryggi. Núna yfir 36 phishing sniðmát eru fáanleg frá samfélaginu. AWS-undirstaða dreifingu sem er fyrirfram hlaðin sniðmátum og tryggð CIS stöðlum er viðhaldið af HailBytes hér.

Stríðsmaður

Prowler er skipanalínuverkfæri fyrir AWS sem metur innviði þína í samanburði við staðla sem settir eru fyrir AWS af Center for Internet Security sem og GDPR og HIPAA skoðanir. Þú hefur möguleika á að fara yfir heildar innviði þína eða tiltekið AWS prófíl eða svæði. Prowler hefur getu til að framkvæma margar umsagnir í einu og senda skýrslur á sniði þar á meðal CSV, JSON og HTML. Að auki er AWS Security Hub innifalinn. Toni de la Fuente, öryggissérfræðingur Amazon sem tekur enn þátt í viðhaldi verkefnisins, þróaði Prowler.

Öryggisapi

Í stillingum AWS, GCP og OpenStack er Security Monkey varðhundstæki sem fylgist með stefnubreytingum og veikum uppsetningum. Til dæmis, Security Monkey í AWS lætur þig vita hvenær sem S3 fötu sem og öryggishópur er búinn til eða fjarlægður, fylgist með AWS auðkennis- og aðgangsstjórnunarlyklum þínum og sinnir nokkrum öðrum eftirlitsskyldum. Netflix bjó til Security Monkey, að vísu býður það aðeins upp á litlar vandamálaleiðréttingar eins og er. AWS Config og Google Cloud Assets Inventory koma í stað söluaðila.

Til að sjá enn fleiri frábær opinn hugbúnað á AWS skaltu skoða HailBytes okkar AWS markaðstorg tilboð hér.